Bulletin de veille et d'information

Techno: Proposé par Max proposé le 13 nov. 2019 - révisé le 21 juil.2022

Le spear phishing ou harponnage ciblé est une méthode particulière de hameçonnage ou phishing, qui consiste à n'envoyer qu'à un groupe d'utilisateurs ciblés un message très personnalisé plutôt qu'envoyer des centaines de milliers d'e-mails.

Le spear phishing est au phishing ce que la pêche à la ligne est à la pêche au chalut

est à la pêche au chalut .

.

Le succès d'une attaque par hameçonnage ciblé dépend en grande partie de la capacité à leurrer efficacement le destinataire du courriel en s’appuyant sur la confiance supposée de la cible envers le prétendu expéditeur du message. Ce dernier peut-être un collègue de son entreprise, une relation professionnelle externe à l’entreprise, une relation sociale et amicale, un fournisseur de service ou tout autre entité à forte notoriété ou encore un dirigeant de l’entreprise comme dans la bien connue "fraude au président".

Pour créer des e-mails de phishing convaincants, le pirate devra collecter des informations aisément disponibles en ligne, particulièrement, sur les réseaux sociaux, riches d’informations personnelles très précises, puisque vous les avez fournies.

Concernant les entreprises, la crédibilité présumée repose généralement sur une bonne connaissance de sa structure, de son organisation, des logiciels utilisés et des membres du personnel.

La plupart des entreprises ayant une présence en ligne offre quantité d’informations pertinentes comme, par exemple, à l’occasion d’un recrutement et la publication d’offres d’emploi avec une description détaillée du poste, des compétences requises, missions, fonctions, responsabilités et position hiérarchique, etc.

Informations faciles à compléter avec les réseaux professionnels comme LinkedIn en association avec des outils comme ceux proposés par hunter.io et son API Email Finder qui permet de trouver le courrier électronique le plus probable d'une personne en utilisant son prénom, son nom de famille et un nom de domaine.

Les attaques par hameçonnage ciblé peuvent également faire appel à des techniques moins laborieuses et plus directes pour obtenir un accès à l’entreprise au moyen d’un courriel avec une pièce jointe qui exécutera, à son ouverture, un script pour infecter le poste du destinataire puis, possiblement, le réseau ou un courriel contenant des liens et des incitations à visiter un site web pour télécharger et ouvrir un fichier contenant un malware ou autre ransomware.

Enfin, pour inciter à l’ouverture de la pièce jointe, elle aura l’aspect d’une facture, d’un bon de commande ou de tout autre document lié à l’entreprise.

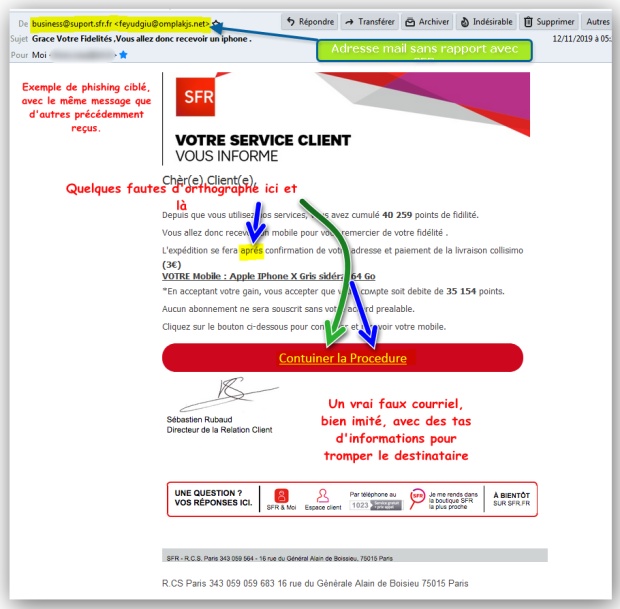

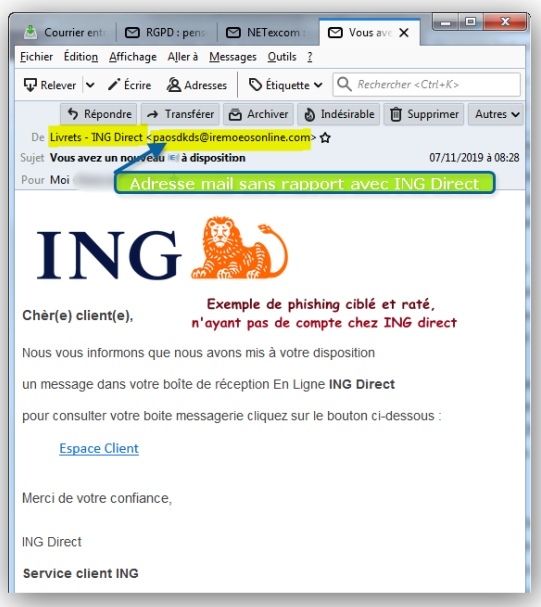

C'est ainsi que vous pouvez recevoir des courriels prétendument émis par SFR ou ING Direct comme ci-dessous.

Un rapport d'Europol indique qu'en 2018 près des 2/3 opérations de hameçonnage par phishing utiliseraient le spear phishing. Ce rapport propose dans son chapitre 4 des indications et de recommandations pour prévenir l’hameçonnage ainsi qu’un exemple des bonnes pratiques en réponse aux tentatives d'hameçonnage visant Microsoft Office 365.

Pour aller plus loin :

-

-